Riesgo dinámico de Ciberseguridad y Priorización de Amenazas

Metodología de vanguardia para identificar dónde está el problema, cómo solucionarlo y por dónde comenzar

Complete el formulario y le llamamos

Objetivos de la gestión del riesgo

El riesgo determina la probabilidad de materialización de una amenaza y el impacto que produce en el objetivo en caso de hacerse realidad. El asesoramiento en materia de riesgos de ciberseguridad nos ayuda a comprender qué puntos de mejora debemos tener en cuenta a la hora de definir nuestro programa de seguridad, añadiendo las actividades necesarias a través de un Plan Director, o los procesos y procedimientos adecuados a incluir dentro de una política de ciberseguridad corporativa.

Enfoque de la gestión del riesgo

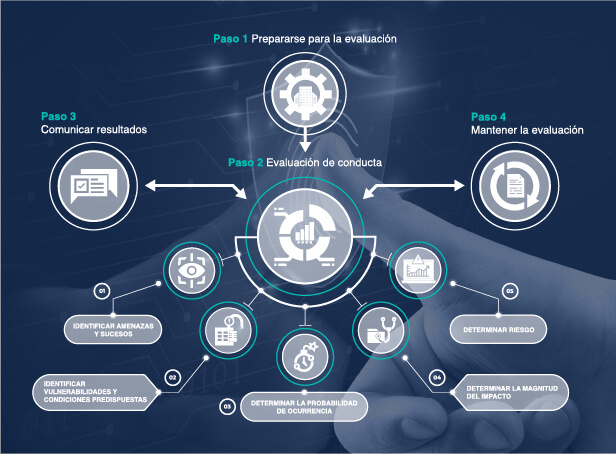

La metodología para el análisis de riesgos dinámicos de ciberseguridad añade funcionalidades a la evaluación de riesgos tradicional que nos ayudan a determinar el estado del riesgo en un tiempo determinado, y cómo puede afectar tanto a la tecnología como a la información, para lo cual es necesario seguir una metodología específica que permita identificar vulnerabilidades, activos y valores asociados a la confidencialidad, integridad y disponibilidad de la información.

Más información acerca de la metodología de riesgos dinámicos de ciberseguridad está disponible en el siguiente artículo de Riesgo Dinámico de Ciberseguridad.

Priorización de amenazas

A través del Asesoramiento en ciberseguridad y los tests de intrusión, podemos identificar vulnerabilidades presentes en infraestructuras tecnológicas y aplicaciones, entre otros.

Con el marco de trabajo de un análisis de riesgos, la identificación de activos y la identificación de vulnerabilidades están incluidos como una parte esencial de la evaluación de riesgos. Las compañías se enfrentan de forma habitual a multitud de información proveniente de distintas fuentes de información de proveedores de servicios y de información. El trabajo de priorización permite clarificar cómo priorizar aquellas vulnerabilidades que tienen un alto impacto en la organización, y por qué deberían ser atendidas con mayor urgencia.

Podrá encontrar más información acerca de los métodos de priorización de vulnerabilidades en nuestros artículos del blog de ciberseguridad en el blog de ciberseguridad.