BLOG DE TARLOGIC

Ciberinteligencia

Articulos de ciberinteligencia aplicada a la reducción de riesgos y amenazas asociadas al negocio.

Conflicto en Oriente Medio: repercusiones en ciberseguridad

Las repercusiones en ciberseguridad del conflicto en Oriente Medio no afectan solo a los estados directamente involucrados, sino que ya se hacen notar, también, en Europa[...]

Leer más

Salesloft: cuando un token abre demasiadas puertas

El equipo de Ciberinteligencia de Tarlogic analiza el incidente sufrido por Salesloft Drift y que ha afectado a compañías de todo el mundo[...]

Leer más

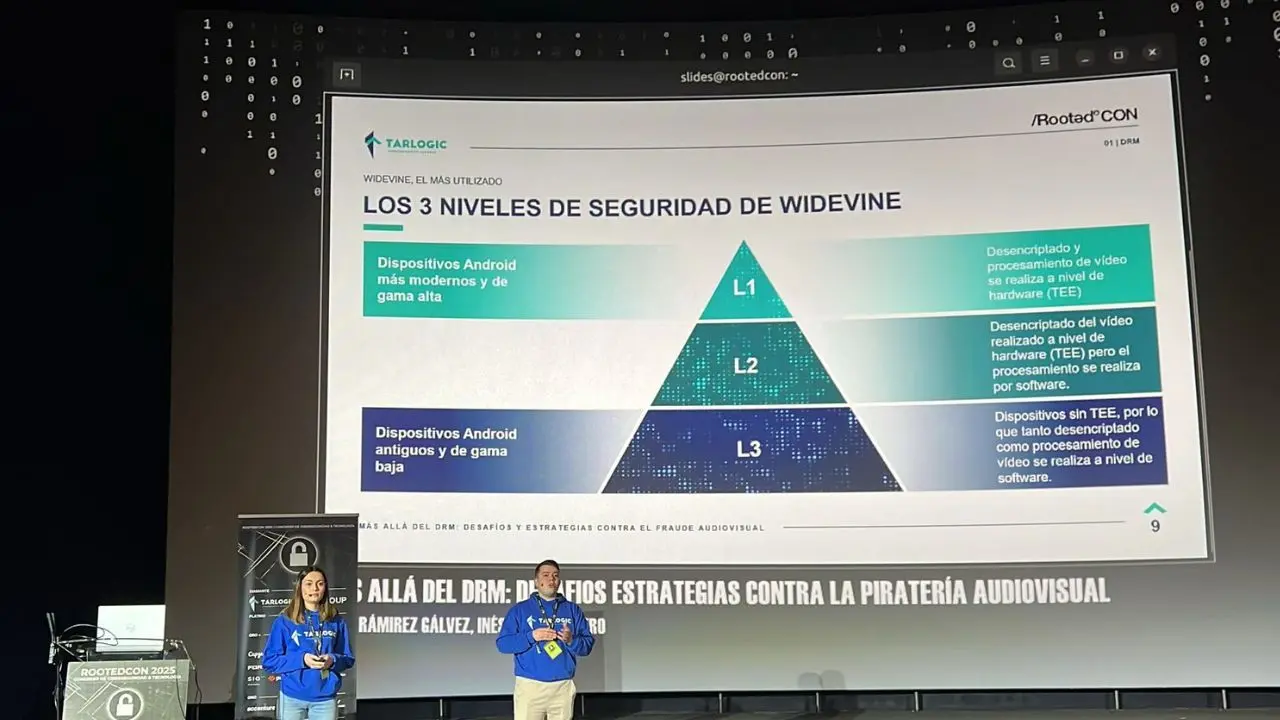

Desafíos en la lucha contra la piratería audiovisual

Combatir la piratería audiovisual exige investigar de forma continua las actividades fraudulentas y optimizar los mecanismos de prevención, detección y respuesta ante ellas Casi[...]

Leer más

SIM swapping, cuando tu teléfono, y tu dinero, quedan al descubierto

El fraude del SIM swapping, el duplicado ilegítimo de la tarjeta del móvil para suplantar la identidad de una persona, no para de crecer. Operadoras y bancos se están viendo obl[...]

Leer más

Hackeo de cuentas en redes sociales y creación de perfiles falsos: Nadie está a salvo

Las redes sociales están plenamente incorporadas a nuestras vidas. En la actualidad, el 85% de la población española emplea alguna red social, tanto a nivel meramente personal c[...]

Leer más

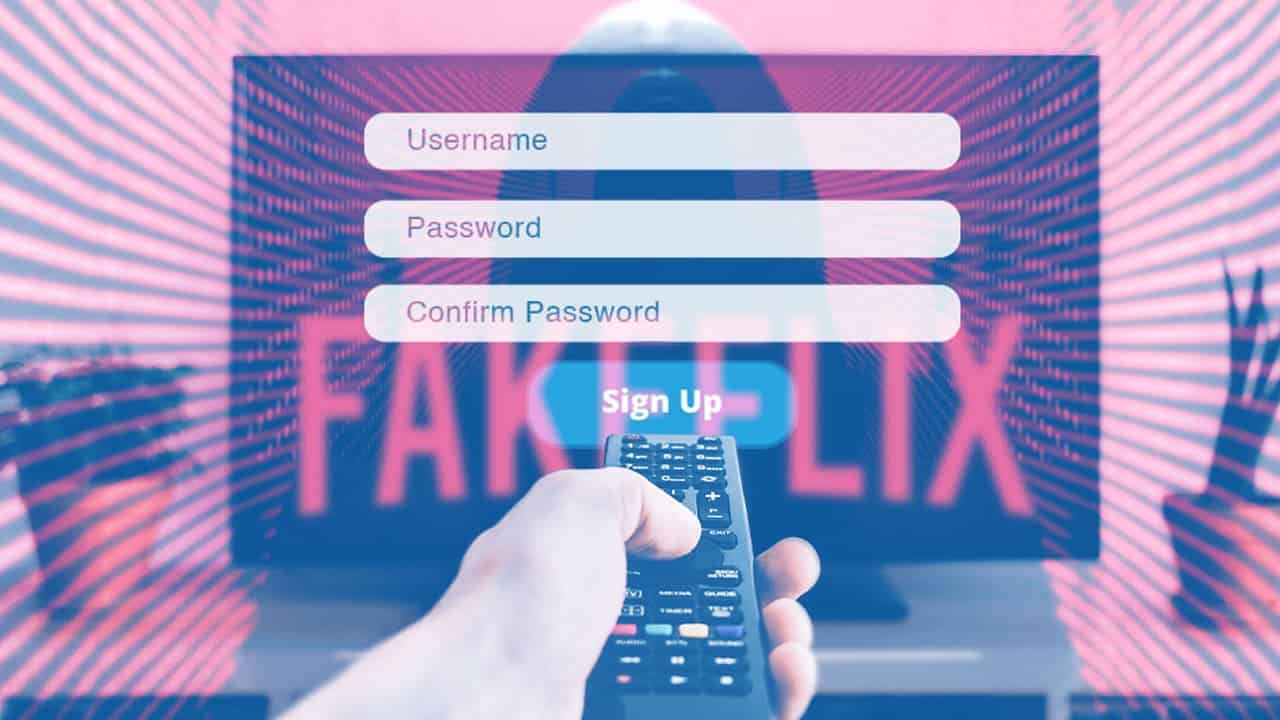

Cuentas robadas, apps IPTV y plataformas piratas: Así funcionan los fraudes audiovisuales

Llegas a casa tras un largo día de trabajo. Abres una botella de vino, te sirves una copa y te sientas delante de la televisión a ver el capítulo de una serie que te ayude a rel[...]

Leer más

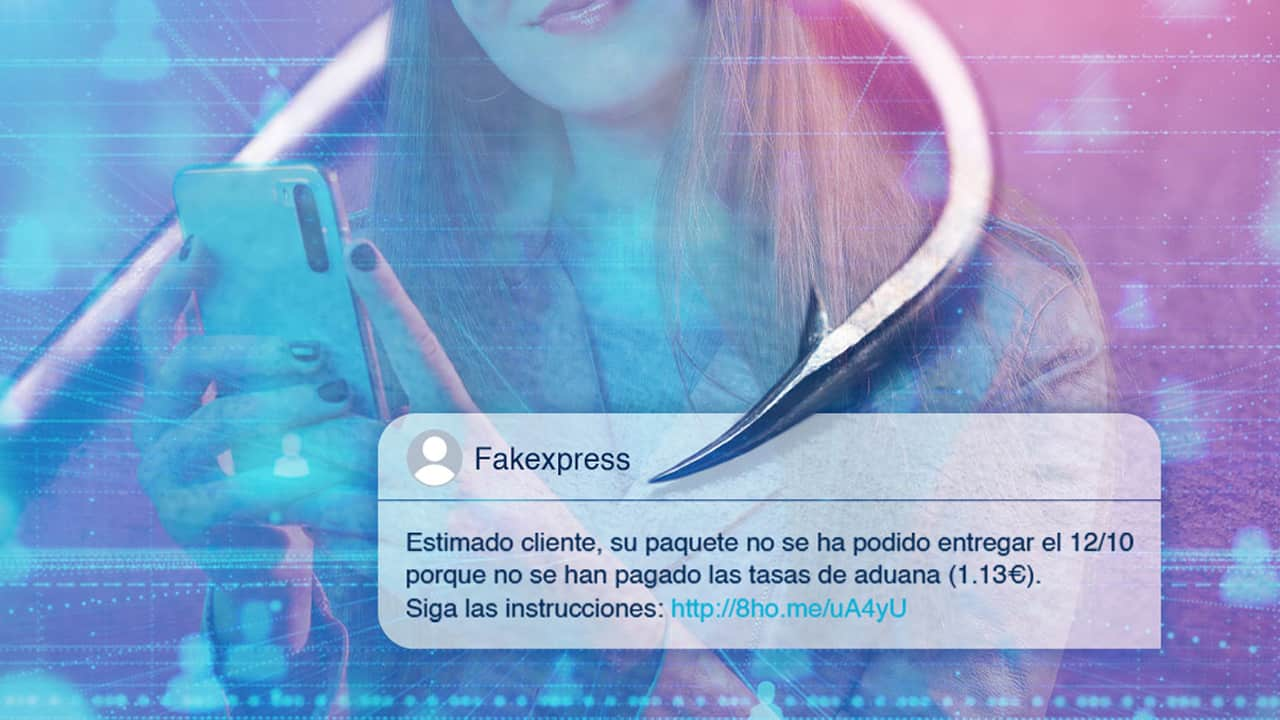

Counter-Phishing: Anticiparse a los criminales

En líneas generales, estimamos los riesgos en atención a la capacidad que tenemos de protegernos frente a las acciones que los desencadenan. Capacidad que aumenta cuan mayor cono[...]

Leer más

Levantarse antes de caer: Cómo gestionar una cíber crisis

La gestión y comunicación de una cíber crisis, conceptos a todas luces inseparables, también están en plena transformación[...]

Leer más

Fugas de datos, el 2021 arranca con mal pie

La filtración de la información de 13 millones de clientes de Phone House ha vuelto a poner el foco sobre un fenómeno en auge. Las fugas de datos en lo que va de año han afecta[...]

Leer más

La secretaria que amaba la ciberinteligencia

Las aplicaciones de los servicios de ciberinteligencia serán cruciales para las empresas en una era marcada por la globalización y la revolución tecnológica[...]

Leer más