BLOG DE TARLOGIC

Ciberseguridad

Artículos de ciberseguridad con información sobre técnicas de análisis de seguridad y hacking ético

Pentesting de aplicaciones Adobe Experience Manager (AEM)

Explicamos cómo realizar un pentesting de aplicaciones Adobe Experience Manager para facilitar la detección de endpoints mal configurados[...]

Leer más

Threat Hunting Proactivo: ¿cuentas con un modelo óptimo?

La siguiente infografía expone las alternativas, capacidades y limitaciones de los principales modelos de detección de amenazas, identificando cuales pueden llamarse formalmente [...]

Leer más

Elección de activos en VESTA: el punto de partida para una ciberresiliencia real

Descubre cómo la elección de activos en VESTA permite a Tarlogic mejorar la resiliencia en ciberseguridad de entidades esenciales[...]

Leer más

Liberando Bluetooth en el ESP32

Liberando Bluetooth en el ESP32 con ingeniería inversa: documentación de la pila Bluetooth cerrada de Espressif para acceso de bajo nivel[...]

Leer más

Identificación de funciones en el firmware de ESP32 mediante Ghidra FIDB

La ingeniería inversa del firmware en dispositivos ESP32 se ve ralentizada por la ausencia de símbolos de depuración, obligando a la identificación manual de funciones. En este[...]

Leer más

CVE-2025-55182: Vulnerabilidad crítica de Ejecución Remota de Código (RCE) en React Server Components

La vulnerabilidad crítica CVE-2025-55182 permite a un atacante no autenticado ejecutar código arbitrario en el servidor y ya está siendo explotada de manera activa[...]

Leer más

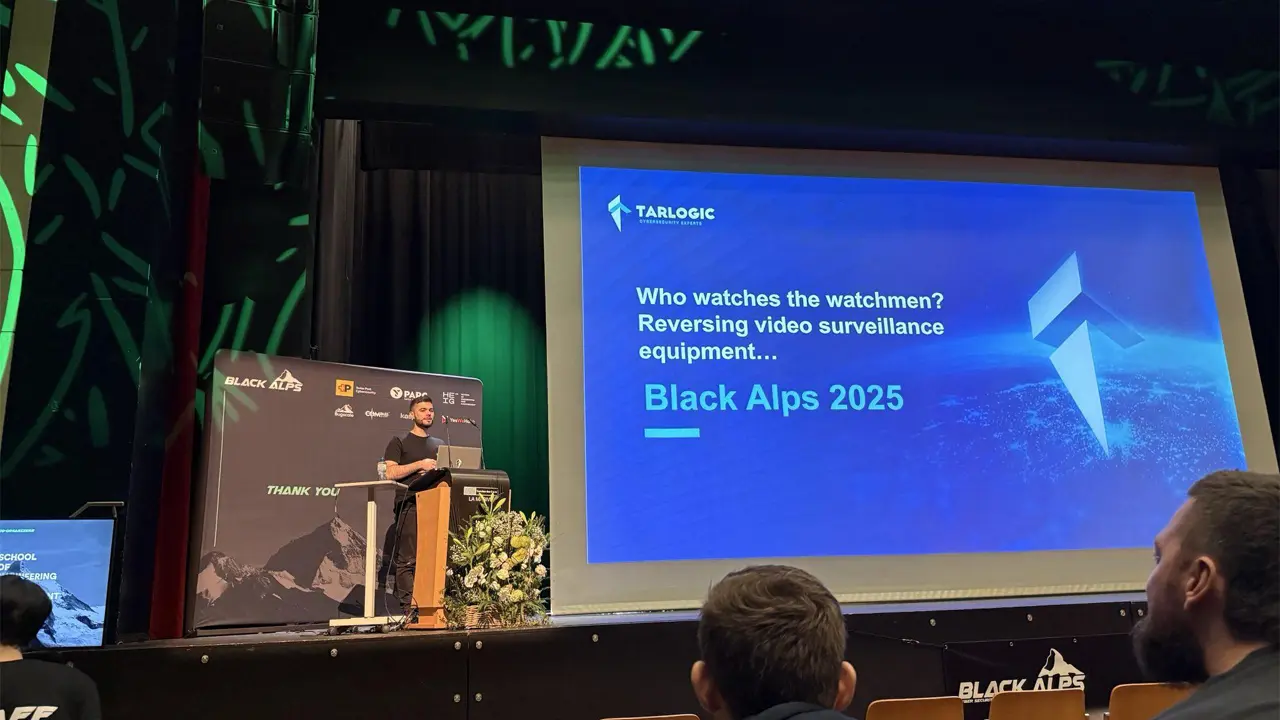

Ingeniería inversa de dispositivos Dahua NVR/XVR y ruptura de su seguridad de arranque

En este artículo Antonio Vázquez Blanco analiza un proceso de ingeniería inversa de dispositivos Dahua NVR-XVR[...]

Leer más

BadSuccessor: Escalada de privilegios mediante abuso de dMSA en Active Directory

La vulnerabilidad BadSuccessor presente en Windows Server 2025 permite a un atacante escalar hasta obtener privilegios de administrador de dominio[...]

Leer más

CVE-2025-32433: Ejecución remota de código en el servidor SSH de Erlang/OTP

La CVE-2025-32433 permite la ejecución remota de código en el servidor SSH de Erlang/OTP sin necesidad de autenticación previa Se ha hecho pública la CVE-2025-32433, una vulner[...]

Leer más

Vulnerabilidad crítica IngressNightmare afecta al controlador Ingress NGINX Controller de Kubernetes

La vulnrabilidad IngressNightmare permitiría a un atacante remoto la ejecución de comandos sin necesidad de autenticación[...]

Leer más