BSAM Checker

Audita automáticamente la seguridad de dispositivos Bluetooth y detecta vulnerabilidades.

Request more information

BSAM Checker

BSAM Checker is a free tool that automatically detects security and privacy vulnerabilities in Bluetooth devices.

Diseñada por el equipo de innovación de Tarlogic, automatiza las pruebas de seguridad definidas en la metodología BSAM (Bluetooth Security Assessment Methodology) para identificar debilidades que podrían ser explotadas por ciberdelincuentes tales como seguimiento de usuarios o activos, interceptación de comunicaciones, acceso a información sensible o robo de activos de alto valor.

Con solo un ordenador y un dongle Bluetooth, cualquier organización o usuario puede:

- Evaluar la seguridad de dispositivos conectados en entornos corporativos.

- Comprobar si sus dispositivos domésticos como auriculares o wearables presentan vulnerabilidades.

- Analizar el comportamiento de dispositivos Bluetooth en investigaciones o análisis de seguridad.

- Detectar vulnerabilidades en entornos críticos como son aquellos dependientes de dispositivos médicos, industriales o de transporte.

Características de BSAM Checker:

Este software minimiza la exposición de dispositivos Bluetooth al evaluar rápidamente los principales controles de seguridad.

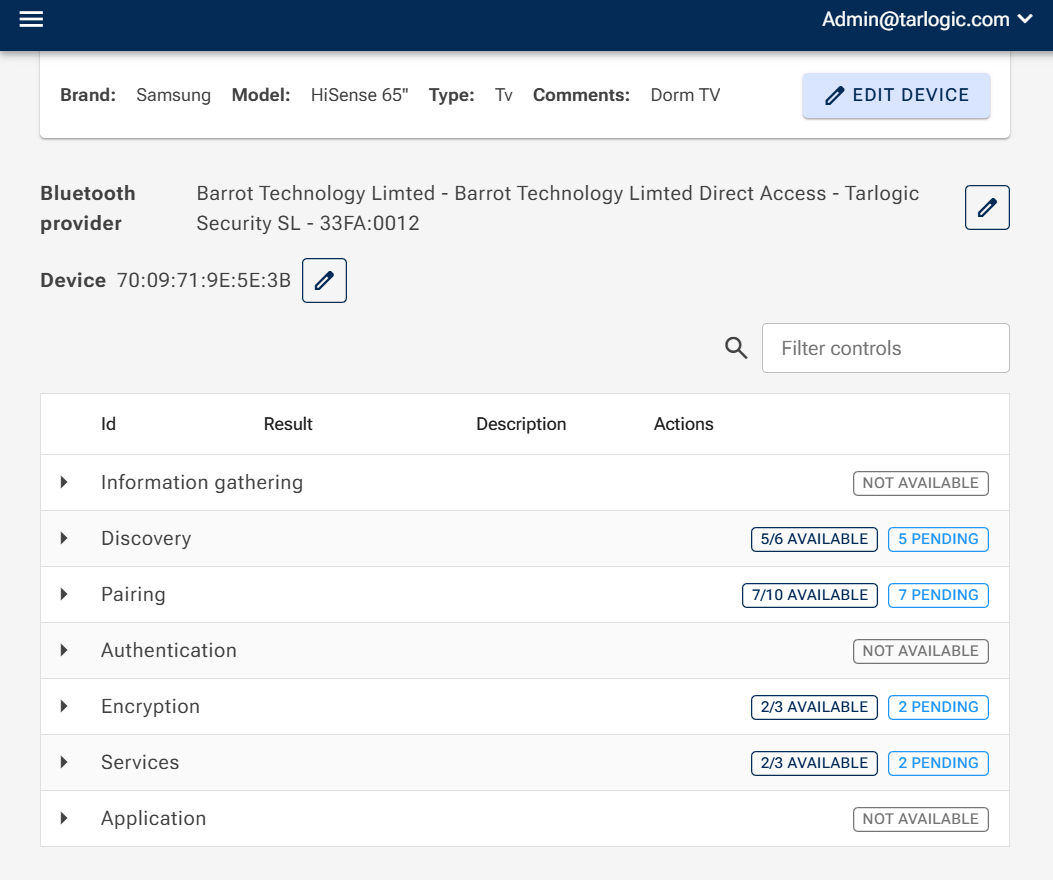

- Controles de seguridad automatizados.

- Evaluación rápida y sencilla.

- Herramienta 100% gratuita para fomentar la seguridad del ecosistema Bluetooth.

- Identificación de riesgos de privacidad.

- Detección de configuraciones inseguras como emparejamiento sin autenticación.

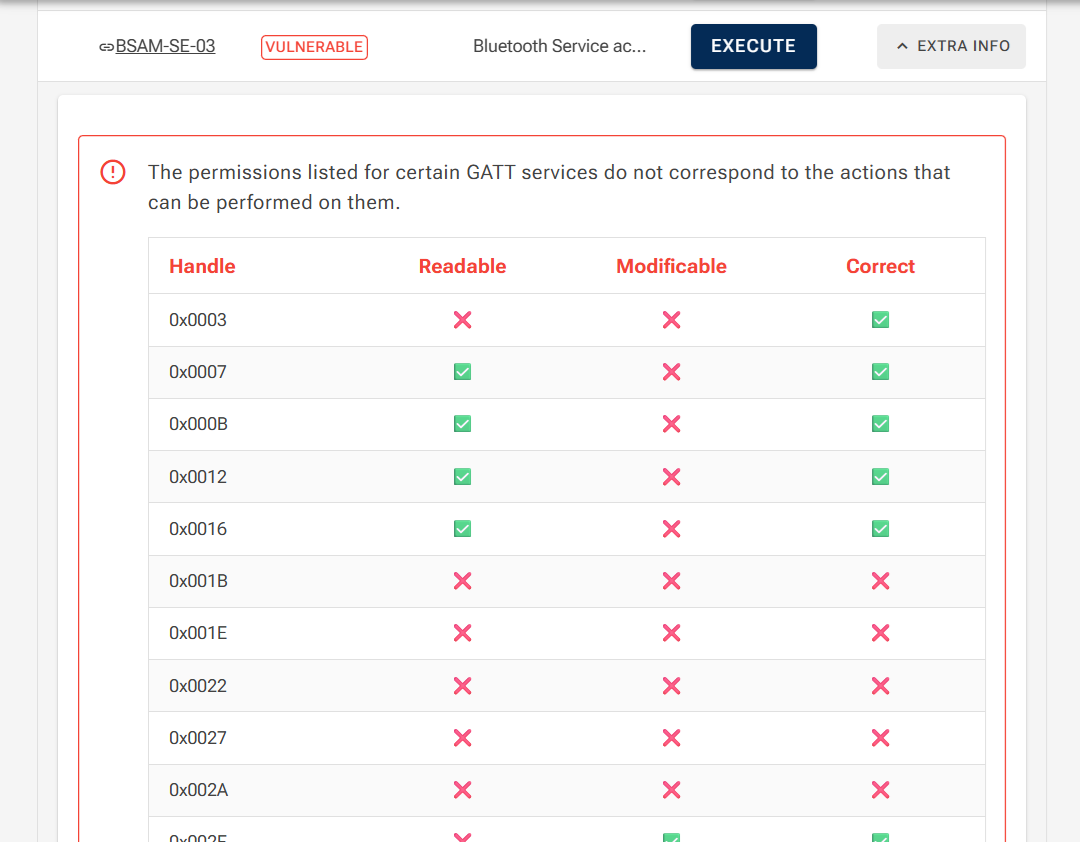

- Evaluación de servicios GATT.

- No requiere conocimientos avanzados.

Cómo funciona BSAM Checker

BSAM Checker automatiza los principales controles definidos por la metodología BSAM para analizar la seguridad de dispositivos Bluetooth.

El proceso es sencillo:

-

Escaneo del entorno

La herramienta detecta los dispositivos Bluetooth disponibles en el entorno.

-

Identificación y enumeración

Se identifican características relevantes de los dispositivos, como direcciones MAC, nombres públicos o servicios disponibles.

-

Ejecución de controles de seguridad

Se ejecutan pruebas automáticas para detectar:

- configuraciones inseguras

- problemas de privacidad

- vulnerabilidades explotables

-

Informe de resultados

El usuario obtiene información sobre los riesgos detectados y posibles vectores de ataque.